เมื่อช่วงต้นปีนี้ทีมวิเคราะห์และวิจัยของแคสเปอร์สกี้ แลป (Global Research and Analysis Team – ทีม GReAT) ได้เปิดโปงขบวนการภัยคุกคามทางไซเบอร์หลายกลุ่ม แต่ละกลุ่มล้วนมีความซับซ้อน ใช้ทูลและเทคนิคขั้นสูง เช่น Slingshot, OlympicDestroyer, Sofacy, PlugX Pharma, Crouching Yeti, ZooPark และล่าสุด Roaming Mantis เป็นต้น

Slingshot จัดเป็นภัยไซเบอร์ที่มีความซับซ้อนใช้ในการจารกรรมทางไซเบอร์ในแถบตะวันออกกลางและแอฟริกาอย่างน้อยน่าจะเริ่มตั้งแต่ช่วงปี 2012 จนกระทั่งกุมภาพันธ์ 2018 โดยตัวมัลแวร์จะทำการโจมตีปล่อยเชื้อใส่เหยื่อผ่านเราเตอร์ที่มีช่องโหว่ และทำงานอยู่ในเคอร์เนลโหมด (kernel mode) สามารถเข้าควบคุมอุปกรณ์ของเหยื่อได้อย่างสมบูรณ์

OlympicDestroyer เป็นมัลแวร์ที่ใช้เทคนิคสร้างความเข้าใจผิด (false flag) โดยฝังมาในเวิร์ม ล่อให้ตัวตรวจจับหลงทางพลาดเป้าหมายมัลแวร์ตัวจริง ดังที่เป็นข่าวใหญ่โตในช่วงโอลิมปิกฤดูหนาวที่เพิ่งผ่านมา

Sofacy หรือ APT28 หรือ Fancy Bear เป็นกลุ่มก่อการจารกรรมไซเบอร์ที่ออกปฏิบัติการก่อกวนอยู่เนืองๆ ได้ปรับเปลี่ยนเป้าหมายมายังตะวันออกไกล หันเหความสนใจมายังองค์กรด้านการทหารและป้องกันประเทศ ด้านการทูต นอกเหนือไปจากเป้าหมายที่มักเกี่ยวโยงกับองค์การนาโต้

PlugX เป็นมัลแวร์เกี่ยวกับทูลในการทำรีโมทแอคเซส (RAT) เป็นที่รู้จักดี เมื่อเร็วๆ นี้ถูกตรวจพบในองค์กรด้านเวชภัณฑ์ที่เวียดนาม มุ่งหวังโจรกรรมสูตรยาที่มีค่ายิ่งและข้อมูลด้านธุรกิจ ประเทศไทยเองก็ถูกจัดอันดับเป็นหนึ่งในสามที่องค์กรธุรกิจด้านเวชภัณฑ์ถูกโจมตีมากที่สุด

Crouching Yeti เป็นกลุ่ม APT ใช้ภาษารัสเซียที่ถูกตามรอยมาตั้งแต่ปี 2010 เป้าหมายอยู่ที่ธุรกิจอุตสาหกรรมทั่วโลก โดยมุ่งเน้นไปที่ด้านพลังงาน เทคนิคการโจมตีที่พบใช้งานแพร่หลายได้แก่ บ่อน้ำ (watering hole)

ZooPark เป็นเคมเปญจารกรรมไซเบอร์ เหยื่อเป้าหมายคือผู้ที่ใช้แอนดรอยด์ดีไวซ์ในแถบประเทศตะวันออกกลาง อาศัยแพร่กระจายเชื้อร้ายผ่านทางเว็บไซต์ยอดนิยมที่มียอดผู้เข้าใช้งานสูง น่าจะเป็นเคมเปญที่มีรัฐบาลประเทศใดประเทศหนึ่งหนุนหลัง เน้นโจมตีองค์กรการเมืองหรือนักรณรงค์ทางการเมืองในภูมิภาคนี้

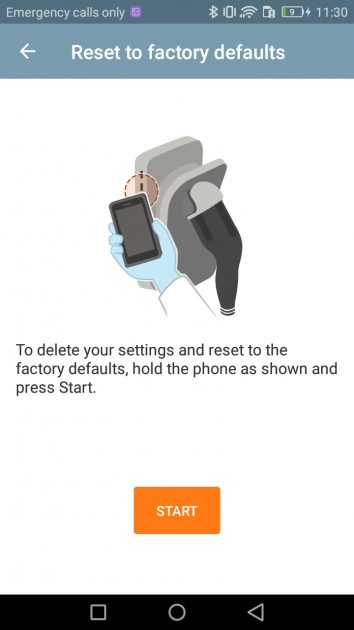

Roaming Mantis เป็นแอนดรอยด์มัลแวร์ล่าสุด แพร่กระจายด้วยการจี้ปล้นระบบโดเมนเนม (DNS) และพุ่งเป้าหมายไปที่สมาร์ทโฟนส่วนมากในเอเชีย และยังคงออกอาละวาดก่อกวนอย่างต่อเนื่อง ออกแบบมาเพื่อโจรกรรมข้อมูลของผู้ใช้ จากนั้นเข้าควบคุมแอนดรอยด์ดีไวซ์นั้น ระหว่างเดือนกุมภาพันธ์และเมษายนปี 2018 นักวิจัยได้ตรวจับมัลแวร์นี้ได้จาก 150 ยูสเซอร์เน็ตเวิร์ก เช่น เกาหลีใต้ บังคลาเทศ และญี่ปุ่น

ยิ่งไปกว่านั้น นักวิจัยจากแคสเปอร์สกี้ แลปยังได้ค้นพบกิจกรรม APT จำนวนมากในแถบเอเชีย โดยรายงานต่างๆ ในไตรมาสแรกของแคสเปอร์สกี้ แลป ได้ระบุถึงปฏิบัติการภัยไซเบอร์ในภูมิภาคนี้มากกว่า 30% พบกิจกรรมที่ใช้เทคนิคใหม่ในประเทศแถบตะวันออกกลาง เช่น StrongPity APT ที่ปล่อย Man-in-the-Middle (MiTM) ออกมาโจมตีเน็ตเวิร์กของผู้ให้บริการอินเทอร์เน็ต (ISP) หลายครั้ง และผู้ก่ออาชญากรรมไซเบอร์ที่มากด้วยทักษะอีกกลุ่มหนึ่ง ได้แก่ Desert Falcons ได้วกกลับมาก่อกวนแอนดรอยด์ดีไวซ์ด้วยการปล่อยมัลแวร์ที่เคยใช้งานเมื่อปี 2014 นักวิจัยยังพบด้วยว่าหลายกลุ่มยังคงปล่อยเคมเปญเน้นเป้าหมายการโจมตีไปที่เราเตอร์และอุปกรณ์ที่ใช้กับเน็ตเวิร์ก ซึ่งเป็นวิธีที่ใช้กันมาหลายปี เช่น Regin และ CloudAtlas เป็นต้น จากข้อมูลของผู้เชี่ยวชาญชี้ว่า เราเตอร์จะยังคงเป็นเป้าหมายโจมตีอยู่เช่นนี้เพราะเป็นช่องทางเข้ายึดโครงสร้างระบบของเหยื่อได้อย่างดี

“ช่วงครึ่งแรกของปีพบกลุ่มคุกคามไซเบอร์ที่มีทักษะมีความซับซ้อนทางเทคนิคในระดับต่างๆ เกิดขึ้นใหม่หลายกลุ่ม แต่โดยรวมแล้ว กล่าวได้ว่า ต่างก็ใช้มัลแวร์ทูลที่มีอยู่แล้วทั่วไป ในขณะเดียวกัน กลับไม่พบความเคลื่อนไหวสำคัญใดจากกลุ่มดังๆ บางตัว ทำให้เราเชื่อว่าพวกนี้อาจจะกำลังคิดวางกลยุทธ์และจัดวางทีมใหม่เพื่อปฏิบัติการในอนาคต” วิเซนเต้ ดีแอซ นักวิจัยด้านความปลอดภัยอาวุโส ทีม GReAT แคสเปอร์สกี้ แลป กล่าว

คาดการณ์ช่วงครึ่งหลังของปี 2018

- มีการโจมตีซัพพลายเชนมากขึ้น แคสเปอร์สกี้ แลปตามแกะรอยกลุ่ม APT (advanced persistent threat) และปฏิบัติการของพวกนี้ได้ถึง 100 ครั้ง บางครั้งมีความซับซ้อนเหลือเชื่อ มีหลุมพรางมากมายที่ซ่อน zero-day exploits และ fileless attack tools พร้อมด้วยเทคนิคการแฮคแบบดั้งเดิม ที่ส่งต่อให้กับทีมที่เก่งเทคนิคเพื่อโจรกรรมข้อมูล เราจะเห็นว่ามีหลายกรณีที่แอคเตอร์พยายามเจาะเข้าเป้าหมายมาเป็นเวลานาน แต่ก็ไม่ประสบความสำเร็จ อาจเป็นเพราะเป้าหมายที่ถูกโจมตีนั้นใช้ซอฟต์แวร์เพื่อความปลอดภัยอินเทอร์เน็ตที่แข็งแกร่ง จัดอบรมให้ความรู้พนักงาน จึงไม่ตกเป็นเหยื่อผ่านวิศวกรรมสังคม หรือปฏิบัติตามแนวทาง DSD TOP35 ลดความเสี่ยงจาก APT (Australian DSD TOP35 mitigation strategies) อย่างเคร่งครัด โดยทั่วไปแล้ว แอคเตอร์ที่จัดว่าอยู่ในขั้นสูงและมีความมุมานะจะไม่ยอมเลิกลาไปง่ายๆ แต่จะคอยตามแหย่หาจุดอ่อนอยู่จนกว่าจะหาทางเจาะเข้ามาได้

จากการประเมินของเราพบว่าการเข้าโจมตีซัพพลายเชนเพิ่มจำนวนขึ้น และเช่นกันในปี 2018 เราคาดว่าจะมีการใช้ประโยชน์จากจุดอ่อนเพื่อเจาะเข้าระบบ รวมทั้งการเข้าโจมตีโดยตัวของมันเอง มีการใช้ซอฟต์แวร์เพื่อสร้างโทรจัน ซึ่งพบได้ในบางภูมิภาคหรือบางกลุ่ม ก็จะกลายมาเป็นวิธีการที่พบได้ เฉกเช่นเดียวกับ เทคนิคบ่อน้ำ (waterhole) ที่เจาะจงเลือกไซต์อย่างแยบยล เพื่อล้วงลึกเจาะเข้ากล่องหัวใจสำคัญของเหยื่อเป้าหมายนั้นจะเป็นวิธีที่ต้องตาต้องใจผู้ร้ายไซเบอร์บางประเภทแน่นอน

- มีโมบายมัลแวร์ระดับไฮเอนด์เพิ่มขึ้นเนื่องจาก iOS เป็นระบบปฏิบัติการที่ไม่สามารถเข้าตรวจสอบได้ จึงค่อนข้างลำบากสำหรับยูสเซอร์ที่จะเช็คเครื่องว่าติดเชื้อหรือไม่ ขณะที่แอนดรอยด์ แม้จะพบช่องโหว่อยู่ไม่น้อย แต่มีโอกาสมากกว่าที่จะใช้โซลูชั่น เช่น Kaspersky AntiVirus for Android ในการตรวจสอบดีไวซ์

จากการประเมินพบว่า จำนวนโมบายมัลแวร์ที่มีอยู่จริงๆ นั้นน่าจะสูงกว่าจำนวนที่รายงานอยู่มาก เนื่องมาจากข้อบกพร่องที่มีอยู่ในกระบวนการตรวจสอบ ยิ่งทำให้การระบุชี้และกำจัดยากยิ่งขึ้น เราคาดว่า ในปี 2018 จะพบ APT มัลแวร์สำหรับโมบายเพิ่มขึ้น อันเนื่องมาจากจำนวนการโจมตีที่เพิ่มขึ้น และมีพัฒนาการของเทคโนโลยีด้านความปลอดภัยที่ออกแบบมาเพื่อไล่ล่ามัลแวร์พวกนี้

- มีจุดอ่อนแบบ BeEF เพิ่มจำนวนขึ้นเพื่อคอยเก็บข้อมูลเนื่องจากระบบปฏิบัติการปัจจุบันให้ความสำคัญและใช้เทคโนโลยีความปลอดภัยและบรรเทาความเสียหายที่มีศักยภาพดีขึ้น ทำให้สนนราคาของ zero-day exploits ได้ถีบตัวสูงขึ้นในช่วง 2016 และ 2017 เทคนิคการรวบรวมข้อมูลเหล่านี้สอดคล้องกับกลุ่ม APT เช่น Turla และ Sofacy และ Newsbeef (รู้จักในชื่อ Newscaster, Ajax hacking team หรือ ‘Charming Kitten’) และกลุ่ม APT อีกกลุ่มก็มีวิธีการรวมข้อมูลที่รู้จักกันดี เช่น Scanbox เมื่อพิจารณาวิธีการทำงานเหล่านี้ผนวกกับความจำเป็นในการป้องกันทูลที่มีราคาแพง คาดว่าการใช้ ทูลคิทในการเก็บข้อมูล เช่น ‘BeEF‘ จะเพิ่มจำนวนขึ้นในปี 2018 เพราะหลายกลุ่มได้หันมาประยุกต์ใช้หรือพัฒนาขึ้นมาใช้เอง

- การโจมตี UEFI และ BIOS อินเทอร์เฟซแบบ Unified Extensible Firmware Interface (UEFI) คือซอฟต์แวร์อินเทอร์เฟซที่เป็นตัวกลางระหว่างเฟิร์มแวร์และระบบปฏิบัติการบนเครื่องคอมพิวเตอร์ เกิดขึ้นเมื่อปี 2005 โดยพันธมิตรผู้พัฒนาฮาร์ดแวร์ซอฟต์แวร์ชั้นนำ รวมทั้งอินเทล ตอนนี้ล้ำหน้า BIOS มาตรฐานไปอย่างรวดเร็ว คุณสมบัติที่ทำให้ UEFI เป็นแพลตฟอร์มที่น่าสนใจนั้นกลับเปิดช่องโหว่ที่ไม่เคยมีมาก่อนในยุค BIOS ก่อนหน้านี้ เช่น การรัน (run) โมดูล executable ที่ปรับแต่งได้เองนั้น เป็นการเปิดทางให้สร้างมัลแวร์ และ UEFI สามารถปล่อยกระจายได้โดยตรงก่อนที่จะถูกตรวจจับหรือสะกัดกั้นด้วยแอนตี้มัลแวร์โซลูชั่น หรือแม้แต่ตัวระบบปฏิบัติการจะได้ทันไหวตัวเสียอีก

มัลแวร์ UEFI มีไว้ซื้อขายนั้นเป็นที่รู้กันมาตั้งแต่ปี 2015 เมื่อ Hacking team UEFI modules ถูกเปิดโปง เป็นที่น่าแปลกใจว่าไม่ปรากฏมัลแวร์ UEFI น่าจะมาจากความยากที่จะตรวจจับ คาดว่าปี 2018 เราน่าจะได้พบมัลแวร์แบบ UEFI มากขึ้น

- การโจมตีทำลายล้างดำเนินต่อไป ตั้งแต่พฤศจิกายน 2016 แคสเปอร์สกี้ แลปสังเกตพบคลื่นลูกใหม่ของ wiper มุ่งโจมตีเป้าหมายหลายแห่งแถบตะวันออกกลาง มัลแวร์ที่ตรวจพบเป็นค่าตัวแปรของเวิร์ม Shamoonที่เคยตั้งเป้าไปที่ Saudi Aramco และ Rasgas เมื่อปี 2012 นอกเหนือไปจาก Shamoon และ Stonedrill แล้ว พบว่าปี 2017 เป็นปีสุดโหดของการโจมตีทำลายล้าง ด้วย ExPetr/NotPetya ซึ่งตอนแรกคิดว่าเป็นแรนซั่มแวร์นั้น แท้จริงคือการอำพรางตัวอย่างชาญฉลาดของ wiper โดยที่ ExPetr นั้นจะตามติดมาด้วยคลื่นการโจมตีของ ‘แรนซั่มแวร์’ เหยื่อแทบจะไม่เหลือโอกาสกู้ข้อมูลคืนมาได้เลย ผู้ร้ายตัวจริงถูกอำพรางมิดชิดให้เข้าใจว่าเป็น ‘wipers as ransomware’ ซึ่งเคยมีการโจมตีเช่นนี้เมื่อปี 2016 จาก CloudAtlas APT ดูเผินๆ แล้วเหมือนจะเป็น ‘wipers as ransomware’ เป้าหมายที่สถาบันการเงินในรัสเซีย

ปี 2018 คาดว่าการโจมตีทำลายล้างเช่นนี้จะเพิ่มจำนวนขึ้น เกาะกระแสภาพลักษณ์ในบทบาทของการเป็นสงครามไซเบอร์ (cyberwarfare)

- มี cryptography เวอร์ชั่นย่อยเพิ่มขึ้น ย้อนไปเมื่อปี 2013 สำนักข่าวรอยเตอร์สมีรายงานข่าวว่า NSA จ่ายเงินให้ RSA เป็นจำนวน 10 ล้านเหรียญเพื่อให้ใส่อัลกอริธึ่มช่องโหว่ลงในโปรดักส์เพื่อให้เป็นวิธีทำลายการเข้ารหัส แม้จะมีการค้นพบความเป็นไปได้ของการใช้แบคดอร์เมื่อปี 2007 แต่ก็ยังมีหลายบริษัท (รวมทั้งจูนิเปอร์) ที่ยังคงใช้ต่อไป แต่เป็นคอนสแตนท์เซ็ตที่ต่างออกไป ซึ่งเชื่อว่าจะปลอดภัย ในเชิงทฤษฎี พบว่าเรื่องนี้ทำให้แอคเตอร์ APT บางกลุ่มไม่พอใจและว่าจ้างให้ดำเนินการแฮคเข้าจูนิเปอร์ เปลี่ยนคอนสแตนท์มาเป็นเซ็ตที่ตนเองสามารถเข้าควบคุม และปลดรหัสการเชื่อมต่อแบบ VPN ได้

การกระทำเช่นนี้ถูกจับได้ และในเดือนกันยายนปี 2017 กลุ่มผู้เชี่ยวชาญ cryptography จากหลายประเทศได้ร่วมกันกดดันให้ NSA ล้มเลิกความพยายามในการผลักดันให้อัลกอริธึ่มการเข้ารหัสตัวใหม่อีกสองตัวเป็นมาตรฐานอุตสาหกรรม

เมื่อเดือนตุลาคมปี 2017 รายงานข่าวพบข้อบกพร่องใน cryptographic library ที่ Infineon ใช้ในฮาร์ดแวร์ชิปสำหรับการสร้าง RSA primes แม้ข้อบกพร่องที่พบนี้จะดูเหมือนไม่ได้ตั้งใจ แต่ก่อให้เกิดข้อกังขาเกี่ยวกับความปลอดภัยของเทคโนโลยีเข้ารหัสที่ใช้กันอยู่ในชีวิตประจำวัน ไม่ว่าจะเป็นสมาร์ทการ์ด เน็ตเวิร์กไร้สาย หรือเว็บทราฟฟิกแบบเข้ารหัส ปี 2018 เราคาดว่าจะได้พบช่องโหว่ cryptographic ที่รุนแรงอันตรายกว่าเดิม และหวังว่าจะได้รับการแพทช์แก้ไข ไม่ว่าจะเป็นการแก้ไขที่ตัวมาตรฐานเองหรือที่การติดตั้งใช้งาน

- ข้อมูลเฉพาะบุคคลในธุรกิจอีคอมเมิร์ซเผชิญวิกฤต หลายปีที่ผ่านมานั้น เราเผชิญวิกฤตเกี่ยวโยงกับการละเมิดข้อมูลส่วนบุคคล personally identifiable information (PII) และล่าสุดพบ Equifax ที่สะเทือนผู้คนชาวอเมริกันถึงกว่า 5 ล้านคน ทั้งปลอมแปลงหรือโจรกรรมข้อมูลส่วนบุคคลเป็นปัญหาต่อเนื่องมายาวนาน แต่อะไรจะเกิดขึ้นเมื่อข้อมูลพื้นฐานในการระบุตัวตนนั้นถูกเผยแพร่ทั่วไปจนไม่น่าวางใจอีกต่อไป? องค์กรธุรกิจหรือหน่วยงานภาครัฐต้องเผชิญตัวเลือกระหว่างลดขนาดการทำงานด้วยอินเทอร์เน็ตที่แสนสะดวกสบาย หรือลดการใช้โซลูชั่นแบบมัลติแฟคเตอร์ ทางออกที่ดูน่าจะเป็นไปได้ เช่น ApplePay อาจจะเข้ามาเป็นตัวเลือกที่น่าสนใจ เพราะเป็นอีกหนึ่งวิธีการยอดนิยมในการป้องกันข้อมูลส่วนตัวและธุรกรรมออนไลน์ และเราก็อาจจะได้เห็นการลดบทบาทการใช้อินเทอร์เน็ตเข้ามาสร้างความทันสมัยรื้อความอุ้ยอ้ายในการทำงานและลดค่าใช้จ่ายปฏิบัติการลง

- มีการแฮคเข้าเราเตอร์และโมเด็มเพิ่มขึ้นช่องโหว่ที่ถูกละเลยมองข้ามคือช่องโหว่ในเราเตอร์และโมเด็ม ซึ่งที่จริงแล้วมีความสำคัญต่อการปฏิบัติงานประจำวัน และโดยมากมักใช้ซอฟต์แวร์เฉพาะของตัว ที่ไม่ถูกแพทช์หรือดูแล ท้ายที่สุด คอมพิวเตอร์จิ๋วเหล่านี้นับเป็นอุปกรณ์ต่อเชื่อมอินเทอร์เน็ตโดยการออกแบบ ดังนั้นจึงเป็นจุดเชื่อมโยงที่มีความอ่อนไหวเหมาะสำหรับที่ผู้ไม่ประสงค์ดีจะอาศัยเป็นช่องทางแฝงเข้ามาในเน็ตเวิร์กได้ ยิ่งไปกว่านั้น ในบางกรณี ผู้ร้ายสามารถปลอมแปลงตนเป็นผู้ใช้อินเทอร์เน็ต ทำให้มีทางที่จะแอบเข้าไปยังแอดเดรสอื่นที่ต่อเชื่อมอยู่ได้ ช่วงนี้เป็นช่วงเทคนิคการสร้างความเข้าใจผิดหรือลวงให้ผิดทาง (misdirection and false flags) กำลังเป็นที่สนใจนั้น การเข้าโจมตีดเราเตอร์ โมเด็มนี้ย่อมไม่ใช่เรื่องเล็ก หากทำการศึกษาวิจัยลงลึก จะได้พบข้อมูลที่น่าสนใจมากขึ้นอย่างแน่นอน

- ตัวกลางสำหรับความโกลาหลในวงโซเชียลมีเดียสื่อสังคมโซเชียลมีบทบาทต่อความคิดเห็นต่างๆ ของผู้คนมากมายเกินกว่าที่เราเคยคาดคิด ไม่ว่าจะถูกนำมาใช้เพื่อเสี้ยมหรือก่อกระแส หลายคนก็เริ่มที่จะเรียกร้องให้มีการตรวจสอบยูสเซอร์และบอตที่ส่งอิทธิพลต่อกระแสสังคมหมู่มาก น่าเศร้าที่ว่าเน็ตเวิร์กเหล่านี้มิได้สนใจที่จะตรวจสอบกลุ่มผู้ใช้บอตของตน แม้จะชัดเจนถึงความไม่เหมาะสมของบางบอตส์ และนักวิจัยอิสระก็มีความสามารถติดตามแกะรอยได้ก็ตาม แต่ก็มิได้ดำเนินการใดๆ คาดว่าการกระทำเช่นนี้จะยังคงดำเนินต่อไป และเน็ตเวิร์กของบอตก็จะถูกใช้ประโยชน์กันมากขึ้นจากหลายฝ่ายเพื่อความประสงค์ทางการเมืองหรือการจูงใจ ส่งอิทธิพลทางความคิด ที่จะส่งผลต่อผู้ใช้โซเชียลมีเดีย และเริ่มมองหาทางเลือก นอกเหนือจากผู้ให้บริการปัจจุบัน ที่คอยมุ่งเก็บเกี่ยวผลประโยชน์จากการคลิกของผู้คนเท่านั้น

คุณเบญจมาศ จุฑาพิพัฒน์ ผู้จัดการประจำประเทศไทยของแคสเปอร์สกี้ แลป กล่าวว่า “ในปี 2018 เราคาดว่าแอคเตอร์ภัยไซเบอร์จะขยับระดับความแข็งแกร่ง งัดทูลใหม่ออกมาก่อกวน และส่งความรุนแรงเพิ่มขึ้น แนวทางหลักและทิศทางในแต่ละปีนั้น ไม่ควรที่จะแยกออกจากกัน ต่างต้องพึ่งพากันเพื่อเสริมความแข็งแกร่งให้แก่กันและกัน เพื่อช่วยเหลือสนับสนุนยูสเซอร์ที่ต้องเผชิญกับปัญหาภัยไซเบอร์ต่างๆ ไม่ว่าจะเป็นระดับบุคคล เอ็นเทอร์ไพรซ์ หรือรัฐบาล สิ่งสำคัญคือการแชร์ข้อมูลเชิงวิเคราะห์เกี่ยวกับภัยไซเบอร์นั่นเอง”